En el panorama actual de ciberamenazas, la metáfora del castillo medieval sigue siendo sorprendentemente relevante para el mundo empresarial. En la antigüedad, un castillo dependía de sus muros, fosos y puertas reforzadas para mantener a salvo a sus habitantes y tesoros. Hoy, en el entorno digital de 2025, tu empresa es ese castillo. Tus datos, propiedad intelectual y transacciones financieras son el tesoro. Pero, ¿quién vigila las puertas?

A medida que las empresas digitalizan sus operaciones, la frontera entre "adentro" y "afuera" se ha vuelto el campo de batalla principal. Los ciberdelincuentes no descansan; están constantemente golpeando los muros de tu red buscando una grieta, una ventana abierta o un descuido para infiltrarse. Aquí es donde entra en juego la Seguridad Perimetral.

No se trata simplemente de instalar un antivirus en las computadoras. Se trata de controlar, filtrar y vigilar todo lo que intenta cruzar la frontera de tu red corporativa. En este artículo, exploraremos a fondo qué es la seguridad perimetral, sus componentes críticos y por qué, en un mundo hiperconectado, contar con un socio experto como C3ntro Telecom para gestionarla no es un lujo, sino una necesidad operativa.

Índice

-

¿Qué es la Seguridad Perimetral?

-

Tipos de seguridad perimetral

-

Funciones de la seguridad perimetral

-

Sistemas de seguridad perimetral

-

Componentes de la seguridad perimetral

-

Prácticas recomendadas para una seguridad perimetral infalible

-

La ventaja de la seguridad gestionada con C3ntro Telecom

1. ¿Qué es la Seguridad Perimetral?

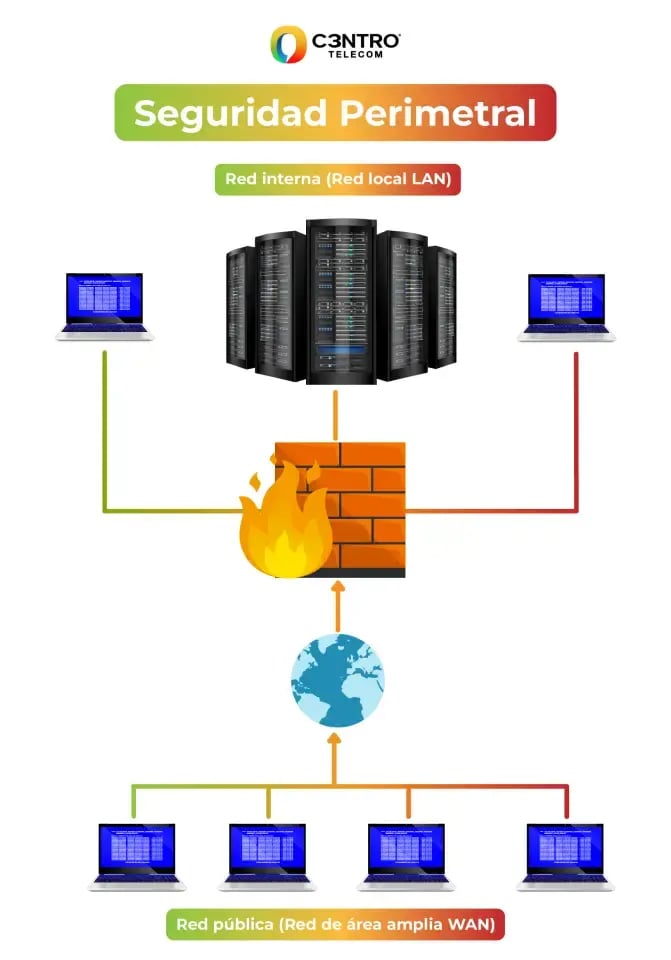

La seguridad perimetral se define como el conjunto de elementos físicos, tecnológicos y de procedimientos diseñados para proteger una red privada de accesos no autorizados, ataques maliciosos y tráfico indeseado proveniente de redes externas, principalmente Internet.

Es la barrera que separa tu Red Local (LAN), donde residen tus empleados y servidores de confianza, de la Red de Área Amplia (WAN) o Internet, que es inherentemente insegura y pública. Su objetivo no es solo bloquear a los "malos", sino gestionar el flujo de información para asegurar que los datos legítimos entren y salgan sin problemas, mientras las amenazas se quedan fuera.

En la era moderna, el concepto de "perímetro" ha evolucionado. Ya no es una línea estática en la oficina central. Con la nube y el trabajo remoto, el perímetro se ha expandido, haciendo que las soluciones de seguridad deban ser más inteligentes, flexibles y robustas que nunca.

2. Tipos de seguridad perimetral

Para una protección integral, debemos entender que la seguridad perimetral tiene dos facetas que, aunque distintas, deben trabajar en armonía.

Seguridad perimetral física

Es la protección tangible de las instalaciones. Se refiere a los controles que impiden que una persona no autorizada ingrese físicamente al edificio, al centro de datos o a la sala de servidores.

- Ejemplos: cercas perimetrales, controles de acceso biométrico (huella digital, reconocimiento facial), guardias de seguridad, sistemas de videovigilancia (CCTV) y barreras vehiculares.

- Objetivo: evitar que alguien entre y conecte una USB infectada directamente a un servidor o robe un disco duro.

Seguridad perimetral informática (lógica)

Es el enfoque principal de este artículo y la especialidad de soluciones tecnológicas avanzadas. Se refiere a las barreras digitales que protegen la red de ataques virtuales.

- Ejemplos: firewalls, sistemas de detección de intrusos, VPNs y filtros de contenido.

Objetivo: evitar que hackers, malware, ransomware y bots penetren la red a través de la conexión a internet. Aquí es donde la tecnología de C3ntro Telecom juega un papel crucial, desplegando defensas lógicas que son invisibles al ojo humano pero impenetrables para el código malicioso.

3. Funciones de la seguridad perimetral

Un sistema de seguridad perimetral bien implementado no es un "no" rotundo a todo; es un filtro inteligente. Sus funciones principales son:

Filtrado de tráfico: analiza cada paquete de datos que intenta entrar o salir de la red. Decide, basándose en reglas preestablecidas, si se le permite el paso o se bloquea.

Prevención de intrusiones: identifica patrones de comportamiento sospechoso que sugieren un ataque en curso (como un escaneo de puertos) y lo detiene automáticamente.

Visibilidad de la red: proporciona a los administradores una visión clara de quién está usando la red, qué aplicaciones consumen ancho de banda y desde qué países se están recibiendo conexiones.

Conectividad segura (VPN): permite que empleados remotos o sucursales se conecten a la red central de forma segura, creando un "túnel" encriptado a través de internet.

Control de aplicaciones: no se trata solo de bloquear virus, sino de gestionar la productividad. Permite, por ejemplo, bloquear el acceso a redes sociales o sitios de apuestas desde la red corporativa.

4. Sistemas de seguridad perimetral

La tecnología ha avanzado desde los simples filtros de hace décadas. Hoy, los sistemas son sofisticados y proactivos.

Firewalls de próxima generación (NGFW): a diferencia de los firewalls tradicionales que solo miraban puertos y protocolos, los NGFW (como los que gestionamos) inspeccionan el contenido del tráfico (Capa 7). Pueden "ver" qué aplicación se está usando y bloquear amenazas específicas dentro de ella.

Sistemas de prevención de intrusiones (IPS): son sistemas activos que se sientan en línea con el tráfico. Si detectan una firma de ataque conocida o una anomalía, descartan el paquete instantáneamente.

Gestión unificada de amenazas (UTM): son dispositivos "todo en uno" ideales para empresas que buscan simplicidad. Combinan firewall, antivirus, antispam y filtrado de contenido en una sola caja.

Honeypots (señuelos): sistemas diseñados para parecer vulnerables y atraer a los atacantes, desviándolos de los activos reales y permitiendo a los equipos de seguridad estudiar sus tácticas.

5. Componentes de la seguridad perimetral

Una arquitectura de seguridad robusta se construye con varios ladrillos fundamentales:

El router fronterizo: es el primer punto de contacto con internet. Su función principal es enrutar tráfico, pero también realiza un filtrado básico de direcciones IP (listas de control de acceso o ACLs).

El firewall: el corazón de la seguridad perimetral. Es el portero que aplica las políticas de seguridad más estrictas.

La zona desmilitarizada (DMZ): es una subred intermedia entre internet y la red interna. Aquí se colocan los servicios que deben ser accesibles desde fuera (como el servidor web o el servidor de correo). Si un atacante compromete la DMZ, todavía tiene que superar otro firewall para llegar a la red interna y los datos sensibles.

IDS/IPS: los sensores que monitorean el tráfico en busca de firmas maliciosas.

VPN Concentrator: el dispositivo dedicado a gestionar las conexiones seguras de los trabajadores remotos.

6. Prácticas recomendadas para una seguridad perimetral infalible

La tecnología es tan buena como la estrategia detrás de ella. Para garantizar que tu perímetro sea seguro, se deben seguir estas prácticas:

Principio de mínimo privilegio: por defecto, bloquea todo. Solo permite el tráfico que sea estrictamente necesario para la operación del negocio.

Segmentación de red: no tengas una red plana. Divide tu red en segmentos (VLANs). Si un atacante entra en la red de invitados, no debería poder "saltar" a la red de finanzas.

Actualizaciones y parches constantes: un firewall desactualizado es un colador. El firmware y las bases de datos de amenazas deben actualizarse en tiempo real.

Monitoreo 24/7: los ataques no tienen horario de oficina. Tu seguridad tampoco debería tenerlo.

No lo hagas solo (seguridad gestionada): la complejidad de configurar, mantener y monitorear estos sistemas requiere expertos certificados. Intentar hacerlo internamente a menudo lleva a errores de configuración que dejan puertas abiertas.

.webp?width=553&height=540&name=beneficios-seguridad-perimetral%20(1).webp)

7. La ventaja de la seguridad gestionada con C3ntro Telecom

La seguridad perimetral es la base sobre la que se construye la confianza digital de tu empresa. Sin embargo, la gestión de Firewalls de Próxima Generación, la configuración de DMZs y el monitoreo de IPS requieren un nivel de especialización técnica y una vigilancia constante que puede abrumar a los equipos de TI internos.

Aquí es donde C3ntro Telecom se posiciona como tu mejor aliado estratégico. Entendemos que la seguridad perimetral no es un producto que se instala y se olvida, sino un servicio vivo.

A través de nuestras soluciones de seguridad perimetral gestionada, te ofrecemos mucho más que hardware. Te brindamos:

Implementación experta: nuestros ingenieros certificados diseñan la arquitectura de seguridad a la medida de tu negocio, asegurando una configuración óptima desde el día uno.

Alta disponibilidad: diseñamos soluciones redundantes para que tu seguridad nunca sea un punto único de falla.

Tecnología de punta: trabajamos con los líderes mundiales en ciberseguridad para ofrecerte Firewalls de Próxima Generación (NGFW) con capacidades avanzadas de inspección y control.

No dejes la puerta de tu castillo sin vigilancia. Confía tu seguridad perimetral a los expertos de C3ntro Telecom y enfoca tus recursos en hacer crecer tu reino, sabiendo que tus murallas son impenetrables.

¡Contáctanos!